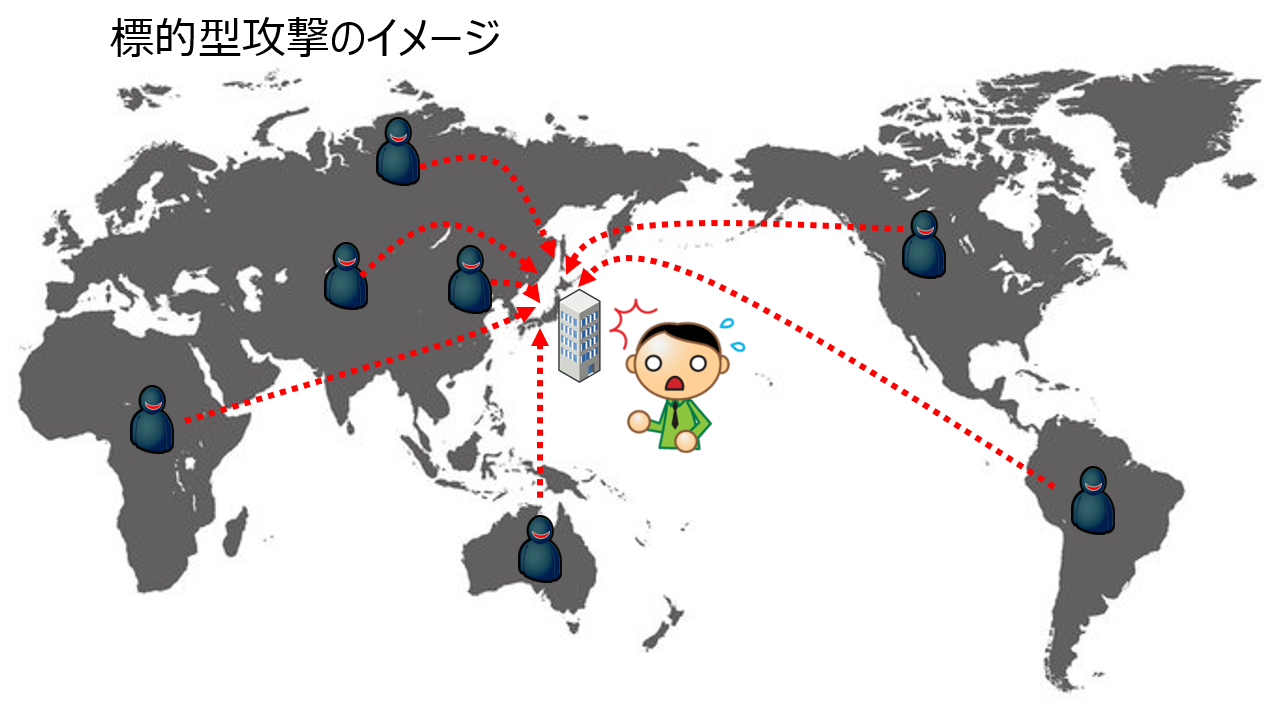

標的型対策の評価

今この瞬間にも悪意のあるものからの危険に常にさらされていることをご存じですか?

Atlas | 国立研究開発法人情報通信研究機構 サイバーセキュリティ研究室 (nicter.jp)

こちらを一度ご覧ください。

日本に向けて各国のダークサイトからアクセスがあることが可視化されており、一目で分かります。

※イメージ画像を載せますが、上記リンクをぜひご覧ください

Atlasは、ダークネットに到達したパケットを世界地図上でアニメーション化して表示する可視化エンジンです。

具体的には、パケットの送信元IPアドレスからその国や地域を特定し、地図上でその場所から日本国内のセンサーに向かってパケットが飛んでくる様子を視覚的に示します。

これにより、どの国や地域から攻撃が行われているかを直感的に把握することができます。

さらに、パケットの軌道の高さは、そのパケットが使用したポート番号の大きさに比例しており、大きなポート番号ほど高い軌道で表示されます(対数スケール)。

※1現在利用中のプロバイの設定が必要となります。現在のルーターの設定を事前に確認する必要があります

デモを実施することで分かること

実際の効果を視覚的に理解できる

自社環境に合わせた適応性の確認

コストパフォーマンスの評価

デモ機導入までの流れ

| ①ご依頼ネットワーク調査 |

②デモ機手配 ※約1w前後 |

③デモ開始 ※デモ期間2週間 |

④機器取外し レポート提出 |

| |

|

|

|

| UTMのデモ機を設置するにあたり、環境などの事前調査をさせていただきます。※場合によってはデモ機導入ができない場合もございます。 | 弊社にてデモ機手配、在庫があれば1週間程度で導入可能です。 |

デモ期間は基本的に2週間です。 ※作業に伴い30分程度インターネットが止まる可能性があります。

|

デモ期間が終了したタイミングで 機器の取り外しを行い、レポートをご提出いたします。 |

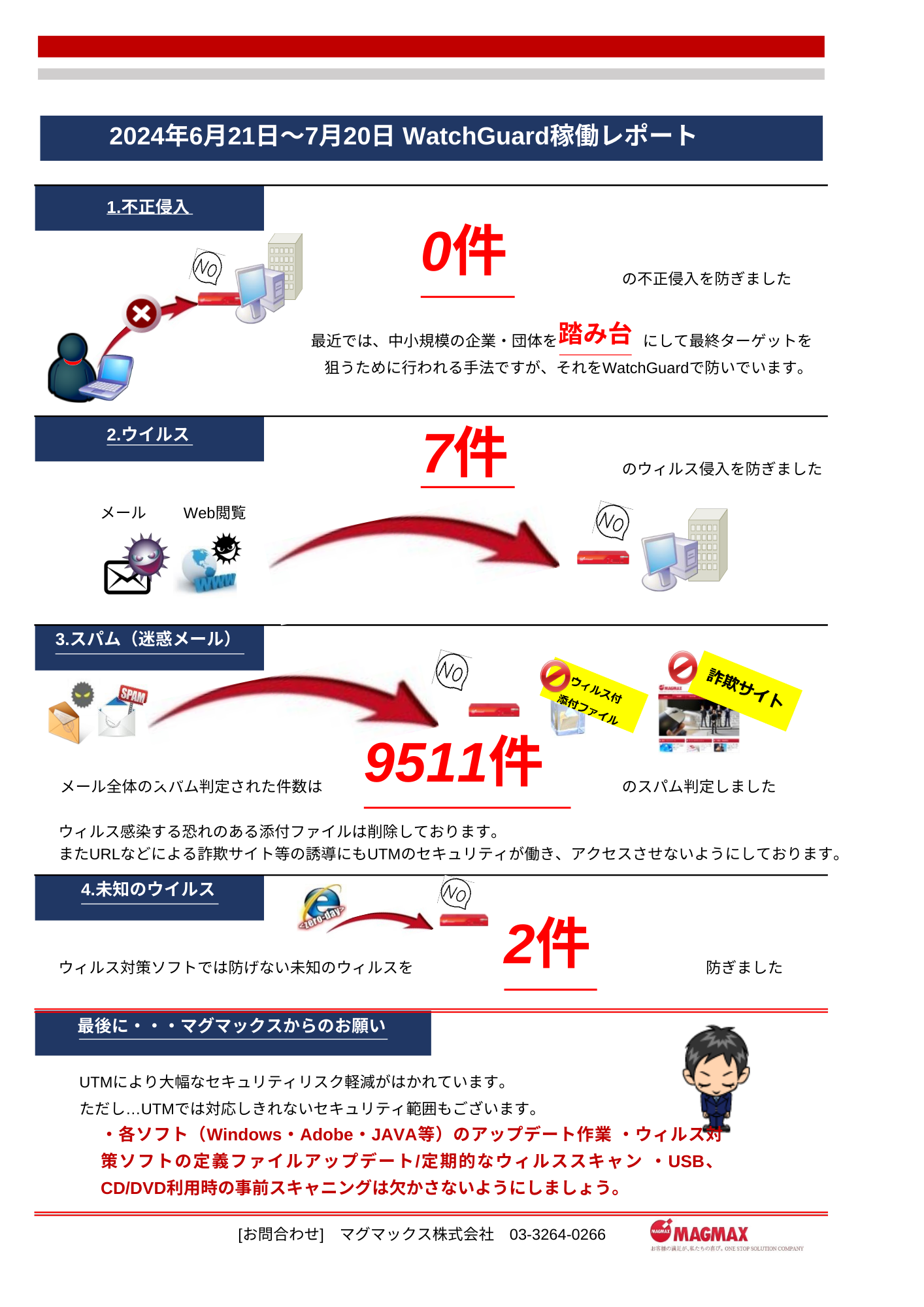

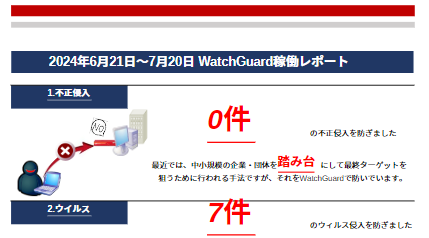

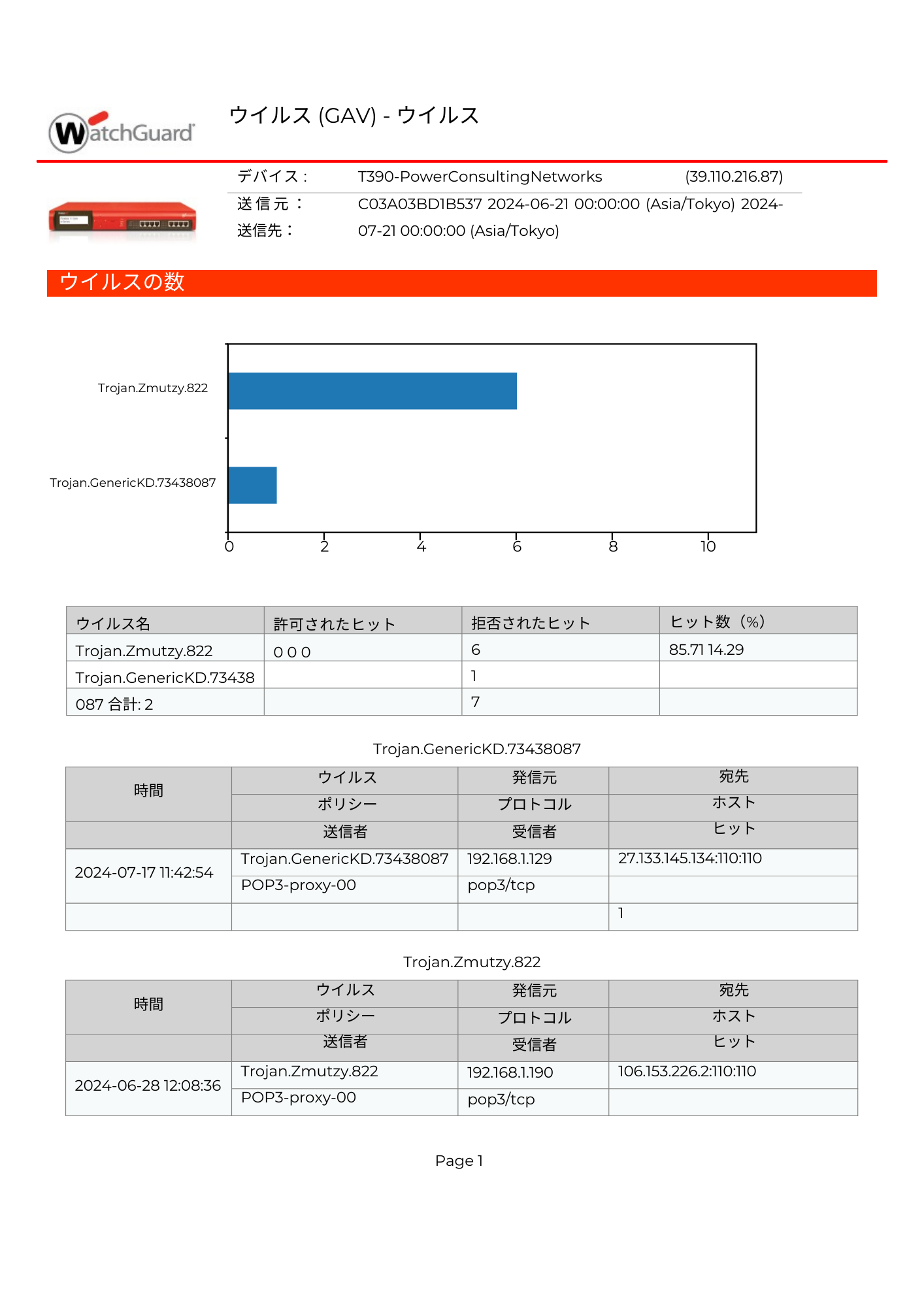

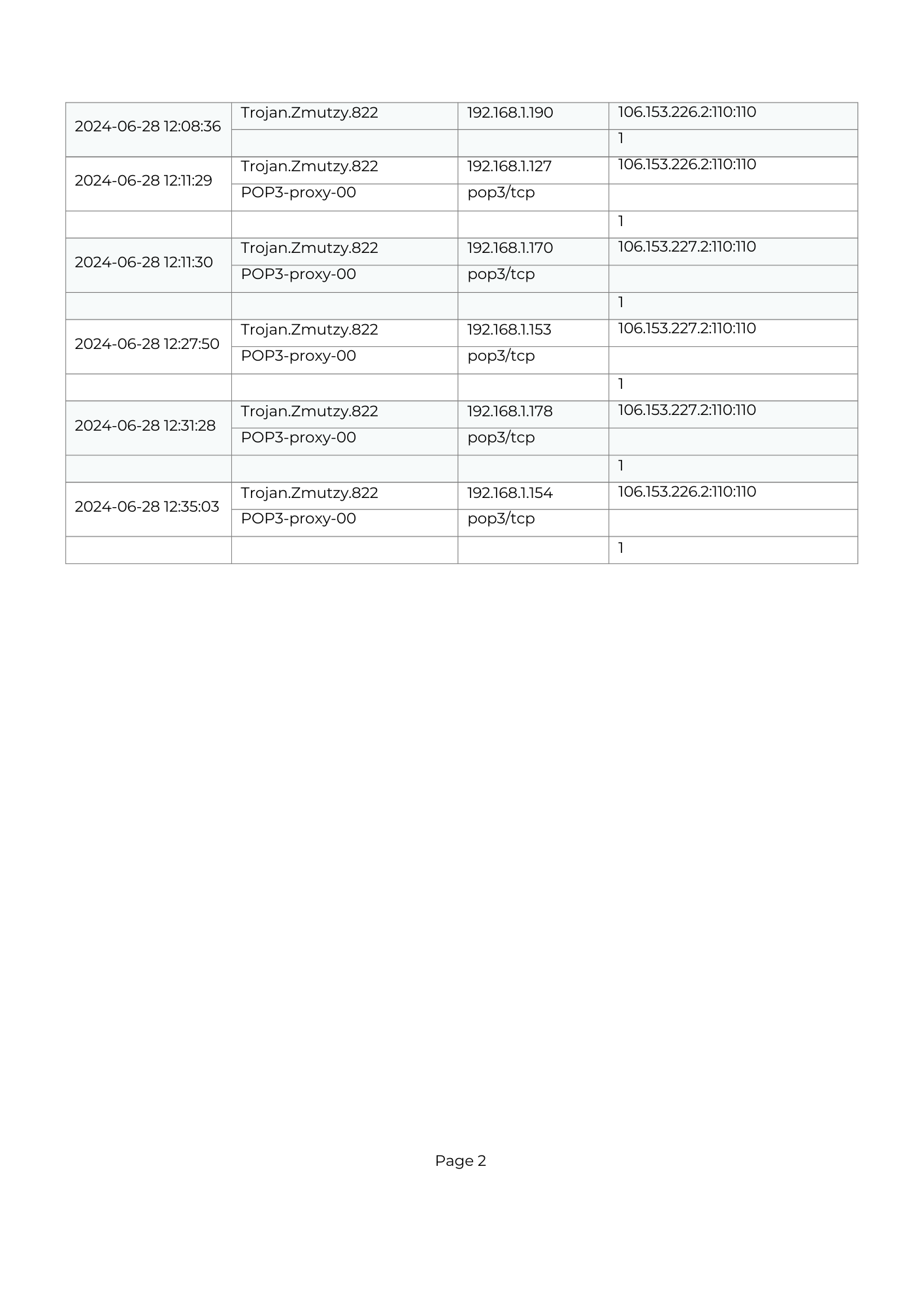

UTMレポートのサンプル

ウイルス

|

|

※クリックで画像拡大

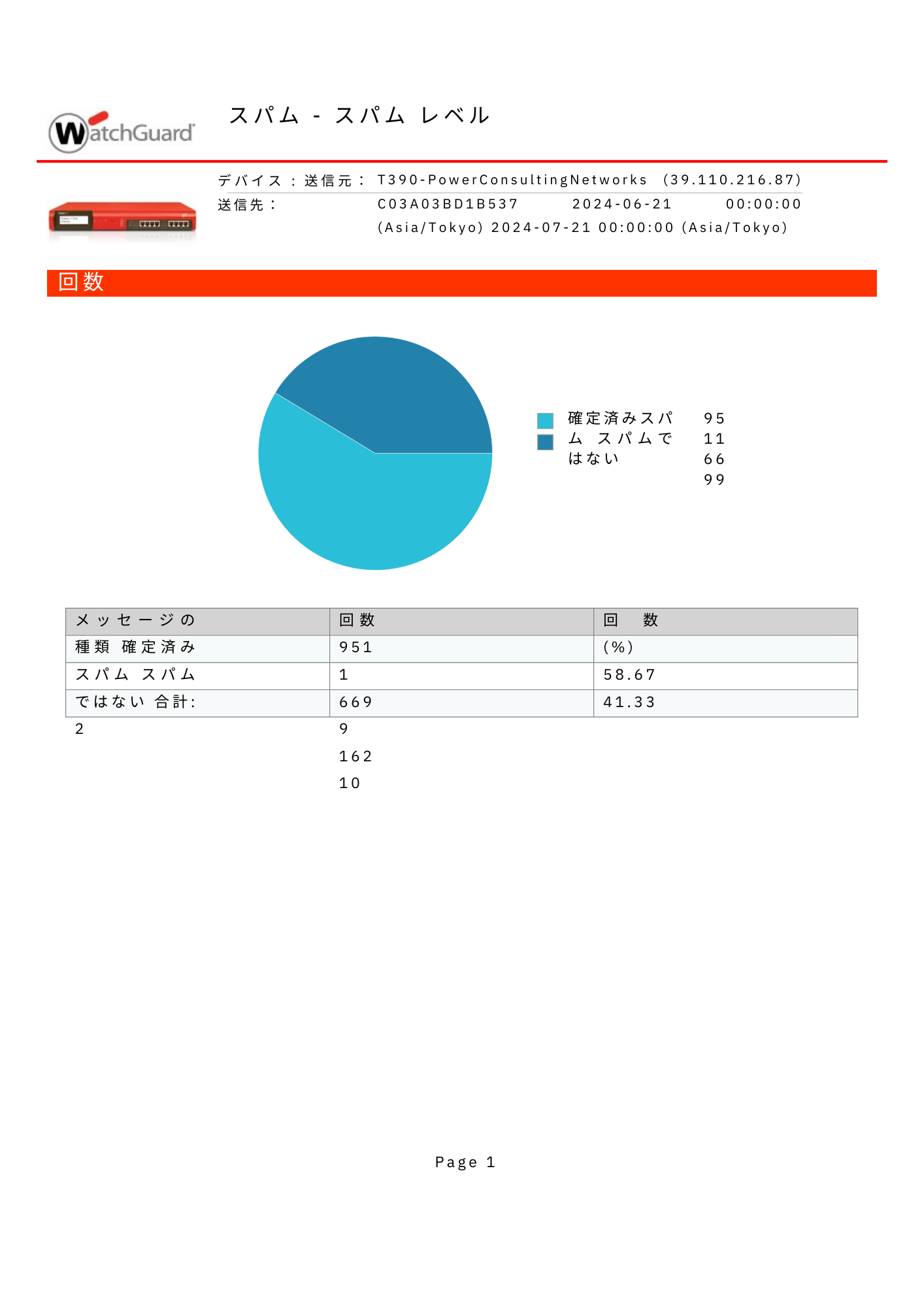

スパム

※クリックで画像拡大

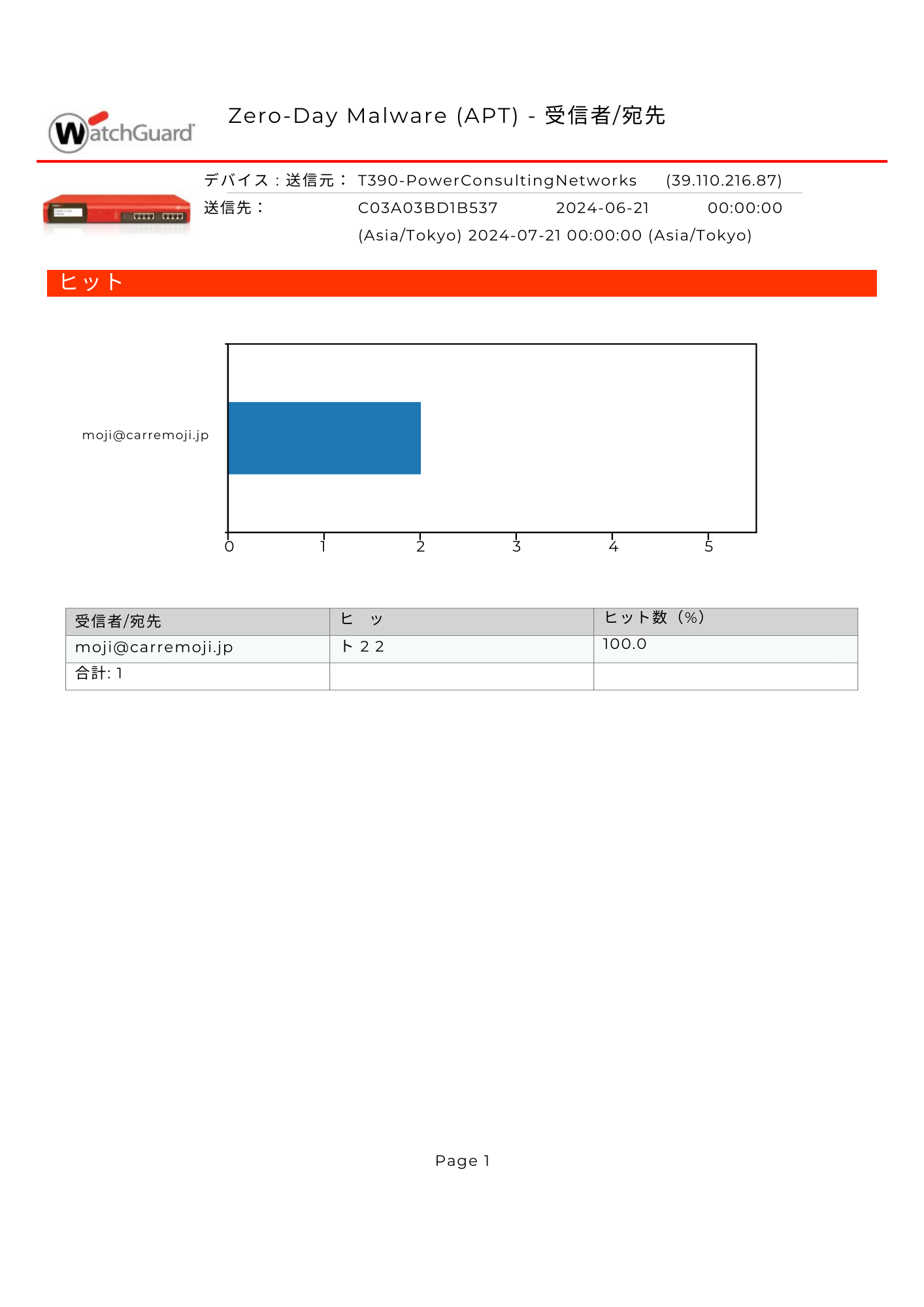

Zero-Day Malware

※クリックで画像拡大

お客様にご提出するレポートサンプル

※クリックで画像拡大

デモをご希望される方は営業担当または下記までお問い合わせください。